Die Cloud-Anwendung Office 365 von Microsoft gehört zu den beliebtesten Cloud-Anwendungen weltweit. Neben Word und Excel bietet es außerdem noch Speicherplatz auf OneDrive, Zugriff auf wichtige Outlookfunktionen wie E-Mail-Postfach und Kalender, Skype for Business, Sharepoint Online oder Microsoft Teams. Aber wie werden die Daten dort eigentlich geschützt? Unternehmen sollten sich unbedingt mit dem Thema Datenschutz auseinandersetzen, bevor sie sensible Daten in einer Cloud-Anwendung verarbeiten.

Datendiebstähle haben Hochkonjunktur. In den vergangenen Jahren gab es so viele Datenverstöße wie noch nie zuvor. Die Folgen für Unternehmen sind gravierend: Neben den Strafen, die die Europäische Datenschutzgrundverordnung (EU-DSGVO) vorschreibt – nämlich bis zu 20 Millionen Euro oder 4 Prozent des Vorjahresumsatzes – steht auch der gute Ruf auf dem Spiel. Der wirkt sich vor allem langfristig aus und kann die Unternehmen weitaus mehr kosten als die Strafen durch die DSGVO.

Sicherheitsfeatures bei Office 365

Unternehmen, die sich bewusst für den Einsatz von Office 365 entscheiden, werden mit einer Vielzahl von Sicherheitsfeatures konfrontiert. Diese regeln unter anderem die Rechte- und Identitätsverwaltung, die Zugriffe durch Benutzer und Administratoren, die Gefahrenabwehr oder die Steuerung und Überwachung von Apps. Außerdem ermöglicht Office 365 die Verschlüsselung von E-Mail-Nachrichten und Dokumenten mit Verschlüsselungsalgorithmen wie Transport Layer Security/Secure Sockets Layer (TLS/SSL) und Advanced Encryption Standard (AES). Aber die sogenannte Transportverschlüsselung schützt die Daten nur auf dem Weg zwischen dem Nutzer und der Cloud. In der Cloud selbst werden die Daten vollständig entschlüsselt und liegen dort im Klartext vor. Ein gefundenes Fressen für potenzielle Angreifer.

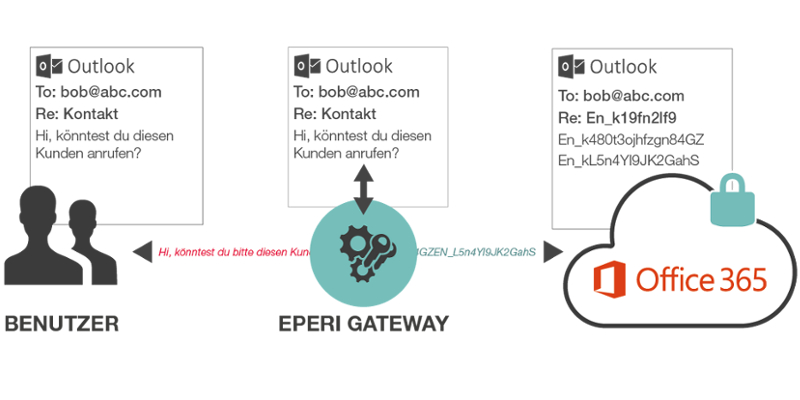

Sicherheit für Office 365: Mit einer Verschlüsselungslösung verlassen nur verschlüsselte Daten das Unternehmen. Lediglich autorisierte Benutzer haben Zugriff auf die Daten im Klartext. (Grafik: eperi)

Warum Verschlüsselung Sinn macht

Trotzdem stellt Verschlüsselung die effektivste Methode dar, um sensible Daten vor unbefugtem Zugriff zu schützen. Allerdings nur, wenn die Daten nicht nur während des Transports – also „in Motion“ – gesichert sind, sondern auch „at Rest“ und „in Use“. Und auch nur dann, wenn der Kunde selbst die kryptografischen Schlüssel und damit den Zugang zu den sensiblen Daten kontrolliert. Nur so sind die E-Mail-Kommunikation, wichtige Termine und andere sensible Daten konsequent vor nicht autorisierten Dritten geschützt und das Unternehmen behält die Kontrolle über alle Datenschutzprozesse und die kryptografischen Schlüssel. Zu diesen unbefugten Dritten zählt übrigens auch der Cloud Service Provider. Das Unternehmen sollte also die Verantwortung für den Umgang mit sensiblen Daten auf keinen Fall abgeben, da es im Falle eines Datenverstoßes auch derjenige ist, der zur Kasse gebeten wird. Diese Verantwortung kann das Unternehmen nicht an einen Cloud-Anbieter delegieren. Wichtig ist, dass der Kunde die Verschlüsselung und die Schlüssel unter eigener Kontrolle hat, sodass nur verschlüsselte Daten das Unternehmen verlassen.

Keine Einbußen bei der Funktionalität

Wichtig für die Nutzer ist natürlich auch, dass die eingesetzte Lösung trotz Verschlüsselung alle Office 365-Funktionen unterstützt, so dass keine Einbußen bei der Nutzung entstehen. Es sollte also weiterhin ohne Einschränkungen möglich sein, zu suchen, zu sortieren und zu filtern – auch in den verschlüsselten Daten, die in der Cloud liegen. Wenn darüber hinaus auch Microsoft-Standardschnittstellen wie MAPI, EWS, Active Sync und die Weboberfläche sowie alle Clients unterstützt werden, sind zukünftige Office 365-Updates ebenfalls kein Problem.

Quelle Titelbild: eperi